3 Serangan Ransomware Hantam Indonesia, Terakhir Menciptakan Kepanikan

- Hothardware

VIVA Tekno – Tiga serangan ransomware menghantam Indonesia, dan yang terakhir menciptakan kepanikan. Server Pusat Data Nasional Sementara atau PDNS 2 Kementerian Komunikasi dan Informatika (Kemenkominfo) di Surabaya, Jawa Timur mengalami serangan siber ransomware pada 20 Juni 2024.

Alhasil, layanan publik di berbagai instansi pemerintah mengalami kegagalan atau down. Serangan siber terhadap PDNS 2 menggunakan virus ransomware jenis baru yang dikenal sebagai Brain Cipher. Serangan siber ranmsomware ke Indonesia bukan hanya terjadi kali ini saja.

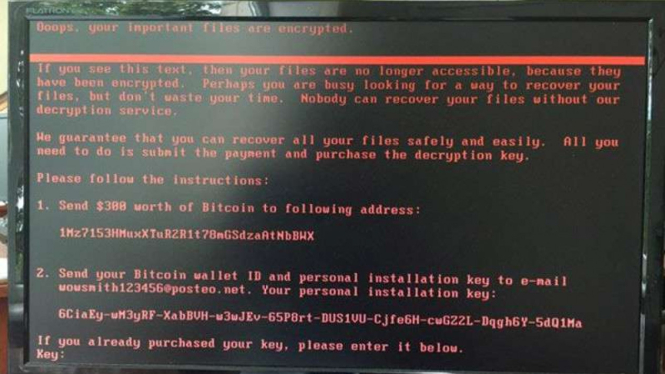

Berdasarkan catatan VIVA Tekno, ransomware pertama yang menyerang Indonesia adalah jenis WannaCry pada 2017.

Virus ini memanfaatkan kelemahan atau celah sistem pengamanan pada Sistem Operasi Windows yang telah ditambal Microsoft melalui Security Update Patch.

Setidaknya, dua rumah sakit di Jakarta, yaitu Dharmais dan Harapan Kita, disinyalir diserang Ransomware WannaCry pada 12 Mei 2017 yang menyebabkan data pasien dalam jaringan komputer rumah sakit tidak bisa diakses.

Kementerian Komunikasi dan Informatika (Kemenkominfo) langsung sigap mempersiapkan tim khusus menghadapi persoalan ini yang antara lain meliputi Direktorat Keamanan Kemenkominfo dan pegiat keamanan siber, serta bekerja sama dengan sejumlah pihak dari luar Indonesia.

Lima hari kemudian, Kemenkominfo mengklaim Indonesia sudah bebas virus Ransomware WannaCry yang sebelumnya menginfeksi setidaknya 200 ribu komputer di seluruh dunia.

Menurut mereka, virus yang terpapar melalui jaringan data atau internet itu tidak berdampak signifikan di Indonesia lantaran tangkasnya pencegahan yang dilakukan yakni memutus hubungan internet dan membuat salinan data cadangan.

Selain itu, ada pula ransomware yang sempat mengancam Indonesia, yaitu Petya, pada 29 Juni 2017. Mirip dengan WannaCry, namun mekanisme Petya dinilai lebih bagus dari WannaCry. Penyebarannya dengan mengenkripsi perangkat penyimpanan digital atau "hard disk".

Kemenkominfo kembali mengimbau masyarakat untuk membuat cadangan (backup) data sebelum mengaktifkan komputer sebagai tindakan pencegahan atas serangan siber Ransomware Petya yang kala itu tengah melanda secara global.

Kemudian, Kemenkominfo meminta untuk menonaktifkan atau mencabut jaringan lokal (LAN) sementara hingga dipastikan aman, serta menggunakan sistem operasi yang asli dan diperbarui secara berkala serta memasang anti-virus dan menggunakan kata kunci yang aman dan diganti secara berkala.

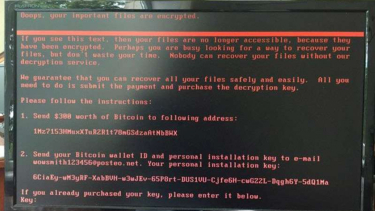

Brain Cipher

Virus ini terus berevolusi dan menjadi ancaman yang semakin kompleks di dunia siber. Salah satu varian terbaru yang menjadi perhatian adalah LockBit 3.0 Brain Cipher.

Sebagai pengembangan terbaru dari keluarga Ransomware LockBit, Brain Cipher telah menimbulkan gangguan signifikan pada sistem komputer berbagai organisasi, termasuk di Indonesia.

LockBit pertama kali muncul pada 2019 dan dikenal dengan nama “ABCD Ransomware” atau “.abcd virus” karena ekstensi file yang digunakan untuk mengenkripsi data korban.

Ransomware ini dirancang untuk menyerang perangkat organisasi, perusahaan, dan lembaga pemerintah, dengan tujuan utama mendapatkan tebusan dari korban. LockBit terus berevolusi.

LockBit 2.0 diluncurkan pada 2021, yang tidak hanya mampu mengenkripsi file tetapi juga mentransfernya ke perangkat lain, membuatnya menjadi ancaman yang lebih menakutkan.

Pada pertengahan 2022, muncul LockBit 3.0 yang mampu mengenkripsi dan mengekstraksi semua file di perangkat korban, sehingga penyerang dapat menyandera data sampai tebusan dibayar.

LockBit 3.0 Brain Cipher adalah varian terbaru yang ditemukan oleh Badan Siber dan Sandi Negara (BSSN).

Ransomware ini telah menunjukkan kemampuannya mencuri dan mengenkripsi data korban, serta menuntut tebusan untuk pengembalian akses data.

Menurut Broadcom, perusahaan penyedia layanan digital dan keamanan siber, LockBit 3.0 Brain Cipher bekerja dengan cara mencuri data dari perangkat korban sebelum mengenkripsinya.

Data yang dicuri ini kemudian digunakan sebagai leverage untuk memeras korban. Penyerang memberikan ID enkripsi kepada korban, yang digunakan untuk berkomunikasi melalui situs dark web Onion, di mana proses negosiasi tebusan berlangsung.

Apakah ini serangan siber ransomware ke Indonesia berhenti sampai di sini, atau masih berlanjut?